Depuis plusieurs années, les cyberattaques ne cessent de se répandre dans le milieu professionnel. Bien que la plupart des grandes entreprises ont mis en place des solutions avancées pour s’en prémunir, il est plus complexe à l’échelle des TPE/PME de les mettre en œuvre ou même d’avoir simplement conscience de leur existence car les attaques ne sont pas toujours issues de malware, de virus ou de failles (CVE). Parfois, ces attaques peuvent être locales (parfois même involontaire) et il suffit de pas grand-chose pour réduire ce risque. C’est pourquoi nous allons rappeler à travers cet article une solution rapide à mettre en place pour se prémunir de certains types d’attaque sur le réseau.

Protéger l’attribution des adresses IP :

L’attribution d’adresses IP dans un réseau d’entreprise est un enjeu crucial et majeur qui est dans la plupart des cas géré par un service d’attribution d’adresse automatique : le DHCP Sans adresses IPs pas de réseau ! Il est donc primordial de protéger ce protocole.

La première solution et de loin la plus connue est le DHCP Snooping qui peut être implémenté sur la majorité des commutateurs administrables de gamme entreprise.

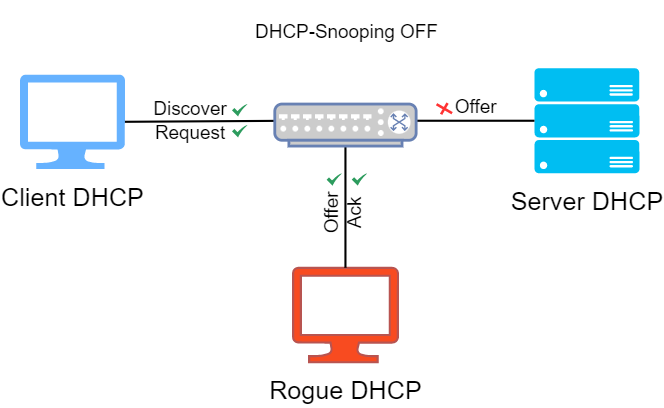

L’automatisation de la distribution d’IPs pose des problèmes de sécurité. En effet, en temps normal c’est un équipement actif ou un serveur que vous avez installé qui s’occupe de vous attribuer une adresse selon vos paramètres.

Mais pour mieux comprendre, imaginons qu’une personne mal intentionnée vienne dans vos locaux et déploie un service DHCP sur son PC ou même via la connexion sur le réseau d’un routeur grand public (Achetable dans n’importe quelle grande surface). Son but est de vous forcer à avoir les paramètres réseaux qui lui permettront d’usurper l’identité de votre routeur ou de votre serveur DNS. C’est le principe du « Man in the middle ».

Quelles seraient les conséquences pour vous et vos collaborateurs ?

Sans rentrer dans les détails pour le moment, disons simplement que le « pirate » aurait la visibilité sur tout ce que vous faites sur votre réseau puisque son équipement serait la destination de l’ensemble du trafic. C’est ce qu’on appelle, une attaque par DHCP spoofing. Dans un scénario involontaire, il est très probable que les adresses IP distribuées ne correspondent pas à celles habituelles, ce qui aurait pour conséquence d’isoler tous les hôtes du réseau, n’étant plus en capacité de communiquer avec leur passerelle officielle.

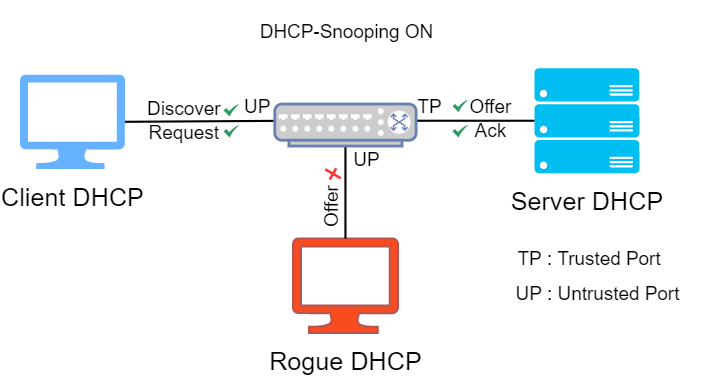

C’est simple, le DHCP Snooping repose sur la catégorisation des ports d’un commutateur en deux types :

Les ports de confiance, dits “port trusted”, à travers lesquels peuvent provenir les paquets DHCPprovenant du serveur (DHCP OFFER et DHCP ACK). Seuls les ports sur lesquels sont branchés votre serveur DHCP ou vos relais DHCP doivent être des ports de confiances. Dans le cas où votre entreprise serait interconnectée avec plusieurs commutateurs, les liens entre eux doivent être des ports de confiances pour autoriser le trafic DHCP.

Les ports non fiables, dit “port untrusted”, à travers lesquels ne peuvent provenir seulement que des paquets de type client (DHCP Discover et DHCP Request). Par défaut, tous les ports de vos commutateurs sont des ports non fiables.

Depuis plusieurs années, les cyberattaques ne cessent de se répandre dans le milieu professionnel. Bien que la plupart des grandes entreprises ont mis en place des solutions avancées pour s’en prémunir, il est plus complexe à l’échelle des TPE/PME de les mettre en œuvre ou même d’avoir simplement conscience de leur existence car les attaques ne sont pas toujours issues de malware, de virus ou de failles (CVE). Parfois, ces attaques peuvent être locales (parfois même involontaire) et il suffit de pas grand-chose pour réduire ce risque. C’est pourquoi nous allons rappeler à travers cet article une solution rapide à mettre en place pour se prémunir de certains types d’attaque sur le réseau.

L’activation du DHCP snooping permet à votre commutateur de garder en mémoire les informations liées à votre attribution d’adresse. Pour faire simple, le DHCP Snooping permet au commutateur de retenir des informations telles que l’adresse MAC de votre PC, l’IP associée, la durée du bail, le vlan et surtout l’interface sur laquelle est branché ce PC. Toutes ces informations lui permettent de vérifier si quelqu’un de mal intentionné essaye d’épuiser la liste d’adresse IP en inondant le réseau de requêtes DHCP.

Conclusion

Le DHCP snooping est une protection simple et efficace à mettre en place et qui est supportée sur la plupart des commutateurs professionnels. Elle permet de sécuriser au plus proche des utilisateurs le protocole DHCP et éviter des attaques ou tout simplement des déploiements de services DHCP non désirés. Nous verrons également dans un prochain article que le DHCP snooping est nécessaire pour l’utilisation d’autres fonctionnalités de sécurité réseau.

Notre prochain article concernant le DHCP snooping sera la mise en pratique avec la configuration de cette fonctionnalité.

Stay Tuned !

Sources : https://community.fs.com/fr/blog/what-is-dhcp-snooping-and-how-it-works.html